Как опытный энтузиаст технологий с многолетним опытом работы за плечами, я видел немало ошибок и побед в сфере ИТ. Недавний сбой в работе CrowdStrike, вызвавший потрясение в цифровом мире, войдет в учебники истории. Подробный отчет Microsoft о безопасности проливает свет на основную причину — сбой в драйвере с доступом на уровне ядра.

🎉 🎮 Привет! Тебе что, совсем нечем заняться? Идеально! Присоединяйся к нашему телеграм-каналу Roblox, где мы веселимся больше, чем в бочке с виртуальными обезьянками. Приходи за кубиками, оставайся, чтобы подшутить. Ты не пожалеешь об этом... наверное. Увидимся в чате! 🕹️ 🚀 👇

Roblox Telegram

27 июля Microsoft опубликовала обширный анализ безопасности, раскрывающий основную причину катастрофического сбоя CrowdStrike, инцидента, который ознаменовал один из самых значительных простоев ИТ-инфраструктуры, когда-либо существовавших в истории, и я, например, был глубоко заинтригован каждой деталью. раскрыт.

Выводы Microsoft, опубликованные недавно, последовали за пост-происшедшим анализом CrowdStrike. Выводы, сделанные в результате обоих расследований, были последовательными: широкомасштабные сбои, затронувшие миллионы устройств Windows, были связаны с неисправным драйвером устройства.

Сбой в работе службы CrowdStrike был в первую очередь вызван ошибочным файлом с именем Channel File 291, который содержал сомнительные данные и непреднамеренно обошел проверку из-за ошибки в средстве проверки контента — компоненте системы настройки контента CrowdStrike.

Проще говоря, некоторая неприятная информация в файле 291 заставила систему попытаться прочитать нераспределенную память, что привело к сбою. Эта проблема, известная как чтение за пределами памяти, возникает, когда программа пытается получить доступ к данным, расположенным за пределами назначенной области хранения, например, если бы она пыталась получить доступ к данным за пределами указанного индекса, что потенциально может привести к ошибке.

В моем исследовании недосмотр привел к катастрофическому инциденту, в результате которого 19 июля произошел сбой в операционной системе Windows, проявившийся в виде печально известного «синего экрана смерти» (BSOD). Эта авария затронула бесчисленное количество устройств по всему миру.

Как технический энтузиаст, я только что узнал, что, хотя недавний сбой в значительной степени устранен, результаты расследований Microsoft и CrowdStrike могут иметь долгосрочные последствия для нашей повседневной цифровой жизни. Похоже, что в ближайшем будущем методы работы антивирусного и античит-программного обеспечения могут претерпеть значительные изменения.

Роль доступа на уровне ядра в сбое CrowdStrike

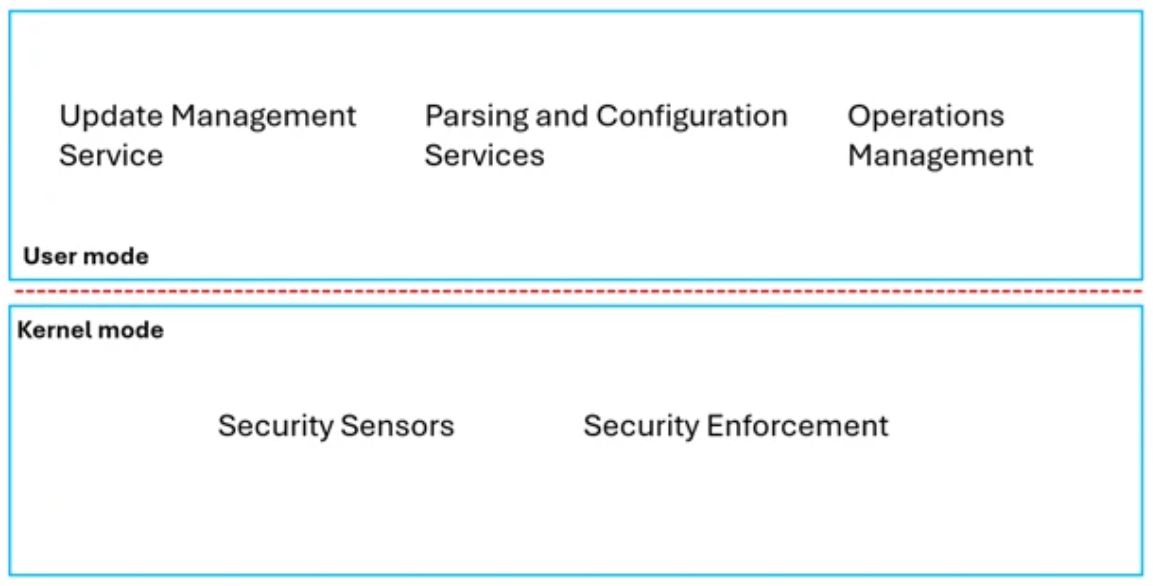

Одной из причин простоя CrowdStrike было то, что их программному обеспечению необходим прямой доступ к основной системе (ядру) компьютера, как и другим антивирусным приложениям.

В основе операционной системы Windows лежит режим ядра. Этот фундаментальный уровень часто используется в приложениях безопасности из-за его способности выполнять тщательное сканирование на наличие вредоносного программного обеспечения на более глубоком уровне. Кроме того, хакерам сложно манипулировать или отключать программы, работающие на этом уровне ядра.

Антивирусное программное обеспечение функционирует на базовом уровне устройств, позволяя ему контролировать все происходящие действия, чтобы обнаружить как можно больше потенциальных угроз или сомнительных файлов.

Проще говоря, драйвер, вызвавший сбой в работе CrowdStrike, представлял собой тип программного обеспечения, обычно встречающегося в антивирусных программах. Это программное обеспечение обычно отслеживает новые файлы, сохраненные на устройстве, а также может отслеживать активность системы. Похоже, что «Валидатор контента», ответственный за сбой в работе CrowdStrike, выполнял такие задачи мониторинга.

Как технический энтузиаст, я понял, что запуск программы на глубоком уровне в ОС Windows может быть захватывающим, но он также сопряжен с риском. Если проскользнет непредвиденная ошибка, существует более высокая вероятность возникновения сбоя системы – компромисс, который мы должны учитывать.

Проще говоря, в отчете Microsoft говорится, что, поскольку драйверы ядра работают на самом высоком уровне доверия в Windows, где возможности изоляции и восстановления по своей сути ограничены, поставщики безопасности должны вдумчиво находить компромиссы между такими требованиями, как доступ и неуязвимость перед потенциальными рисками, связанными с работает в режиме ядра.

Как сбой CrowdStrike может повлиять на приложения уровня ядра для обеспечения безопасности и игр

Подробный отчет Microsoft об отключении CrowdStrike довольно обширен, однако в заключении можно найти ключевой момент. В этом разделе Microsoft предлагает стратегию, позволяющую свести к минимуму требования к драйверам ядра для доступа к важной информации о безопасности в будущих сценариях.

Стоит отметить, что CrowdStrike не уникален тем, что нуждается в доступе на уровне ядра для своего программного обеспечения, поскольку многие потребительские приложения кибербезопасности и античит-программы аналогичным образом требуют такого обширного доступа к операционным системам пользователей.

За последние несколько лет в игровом мире было много споров по поводу античит-программ, работающих на уровне ядра. Многие игроки воспринимают это программное обеспечение как угрозу их конфиденциальности и безопасности, поскольку, если эти античит-системы когда-либо будут взломаны, хакеры потенциально смогут получить контроль над устройствами пользователей на самом фундаментальном системном уровне. Фактически, некоторые умные хакеры уже нашли способы обойти эти античит-программы на уровне ядра.

Как исследователь, изучающий ландшафт конкурентных игр, я заметил, что разработчики не решаются отказаться от использования античит-программ на уровне ядра. Это нежелание проистекает из растущих проблем, с которыми они сталкиваются при борьбе с мошенничеством в условиях жесткой конкуренции.

Недавний сбой в работе CrowdStrike может сигнализировать о значительном сдвиге в этом вопросе, поскольку он позволяет по-новому осознать возможные риски, связанные с программами уровня ядра. Этот инцидент подчеркивает обоснованность опасений геймеров по поводу безопасности своих устройств, когда речь идет об античит-программах на уровне ядра. Более того, это подчеркивает потенциальные недостатки использования потребительских приложений кибербезопасности на уровне ядра.

Вместо этого вполне возможно, что некоторые приложения перейдут в сторону обхода доступа на уровне ядра. Microsoft, возможно, сосредоточит больше внимания на инновационных методах защиты пользовательских устройств (и предотвращения неэтичных игровых действий), не требуя полномочий на уровне ядра.

ИИ может предложить альтернативный подход. В качестве иллюстрации разработчики предложили использовать ИИ для «обнаружения человеческого поведения» для выявления мошенничества в соревновательных играх. Эта стратегия в первую очередь предполагает распознавание необычных или сомнительных действий в игре вместо поиска в каждом файле на устройстве пользователя возможного читерского программного обеспечения.

Могут ли подходы на основе искусственного интеллекта предложить жизнеспособные варианты вместо традиционного программного обеспечения безопасности на уровне ядра в будущих исследованиях Microsoft в области кибербезопасности, учитывая инцидент CrowdStrike? Вполне возможно, что после этого события ИИ внесет значительный вклад в их исследования.

Отказ CrowdStrike, возможно, был самой громкой ИТ-проблемой, вызванной программой уровня ядра, но это, конечно, не первый случай, когда ошибки уровня ядра приводят к сбоям BSOD для пользователей. Программное обеспечение уровня ядра имеет преимущества, но риски явно значительны. Пользователям нужна альтернатива, которая сможет обеспечить безопасность их устройств Windows без риска критических сбоев системы.

Другие материалы из журнала Laptop Mag

- Обзор сбоя Windows/CrowdStrike: объяснение сегодняшней ошибки «Синего экрана смерти»

- Отказ CrowdStrike выявил основные уязвимости в глобальной информационной экосистеме

- 10 миллиардов паролей были скомпрометированы в результате крупнейшей утечки за всю историю — что вам нужно знать

Смотрите также

- Обзор умных очков TCL RayNeo Air 2S AR: звездный звук, статический обзор

- Мертвые рельсы [Альфа версия] Скрипты (Май 2025)

- Мертвые рельсы Сценарии (март 2025)

- Похитить персонажа: Руководство для начинающих

- Ссылки на частные серверы Брукхейвена (2025 г.)

- Все команды административной консоли в игре Grow a Garden – Roblox

- Нубы должны умереть: Руководство для новичков

- Roblox Eye Test все ответы [этап 1-115]

- Руководство по управлению Dangerous Night в Roblox для ПК и консоли

- Продала ли Soul Forsaken? KreekCraft реагирует на спорную сделку

2024-07-31 22:00